Unos 60.000 correos electrónicos vinculados a la diplomacia estadounidense fueron hackeados durante un ciberataque de presunto origen chino revelado en julio, que tuvo entre sus objetivos al Departamento de Estado, según afirmó el jueves el vocero del ministerio. “Aproximadamente 60.000 correos electrónicos no clasificados se filtraron durante este incidente”, dijo Matthew Miller.

Sin embargo, según aclaró, “ninguno de los sistemas seguros que contienen información clasificada” llegaron a sufrir una intrusión.

El gobierno estadounidense reveló en julio la existencia de este ciberataque que, según Microsoft, tuvo origen chino y tuvo como blanco a agencias federales, incluido el Departamento de Estado.

Hasta la fecha, Washington se ha negado a responsabilizar a nadie del ataque, pero afirma no tener “ningún motivo para dudar de la atribución formulada públicamente por Microsoft”, que luego habló de un actor “con sede en China al que Microsoft llama Storm-0558″.

A finales de mayo, Estados Unidos, sus aliados occidentales y Microsoft ya habían denunciado a un “ciberactor” patrocinado por China que se había infiltrado en las redes de infraestructuras críticas de la potencia norteamericana.

En un informe del Departamento de Estado publicado el jueves, Estados Unidos también denunció una campaña masiva de desinformación por parte de China, que amenaza, según afirma, la libertad de expresión en el planeta.

Intrusión al Pentágono y el Gobierno

El Pentágono sufrió un ataque a mitad de año. Foto AFP

El Pentágono sufrió un ataque a mitad de año. Foto AFPEn julio, funcionarios estadounidenses denunciaron que hackers respaldados por el gobierno chino ingresaron a sistemas de correo electrónico no clasificados del gobierno de Estados Unidos vinculados con la nube de Microsoft en un número no especificado de agencias, incluido el Departamento de Estado.

El alcance del ataque no quedó claro de inmediato, pero una persona familiarizada con la investigación dijo que las agencias militares y de inteligencia de Estados Unidos no estaban entre los afectados. Otro funcionario estadounidense dijo que el Pentágono fue la primera agencia en descubrir la infracción de seguridad.

En un aviso técnico el miércoles, la Agencia de Seguridad de Infraestructura y Ciberseguridad de Estados Unidos y el FBI dijeron que Microsoft determinó que hackers accedieron y robaron datos “de una pequeña cantidad de cuentas” haciéndose pasar por usuarios autorizados.

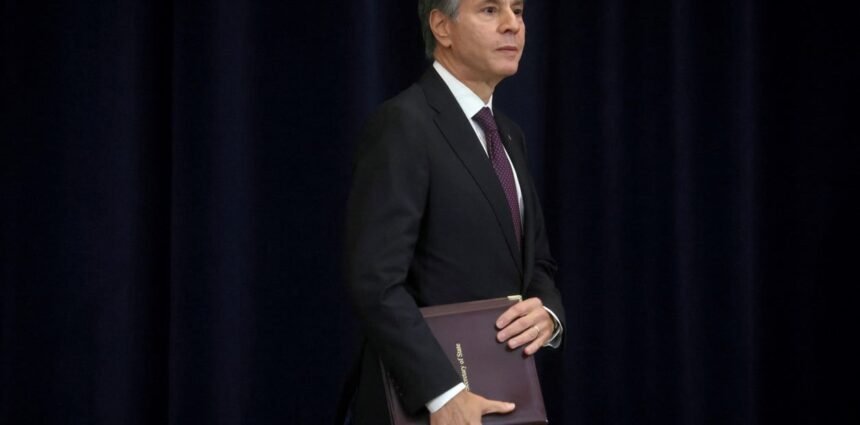

El ataque se centró en funcionarios estadounidenses que tratan con China y fue descubierto por el Departamento de Estado poco antes del viaje del secretario de Estado, Antony Blinken, a Beijing el mes pasado.

Microsoft reveló el hackeo en un blog. Dijo que fue alertado del ciberataque, el cual atribuyó a un grupo de hackers chinos respaldado por el Estado “conocido por apuntar a agencias gubernamentales en Europa Occidental”, el 16 de junio.

La empresa de tecnología dijo que el grupo, que identificó como Storm-0558, se centra en operaciones como espionaje y robo de datos. Según el reporte, el grupo tuvo acceso a cuentas de correo electrónico que afectaban a unas 25 organizaciones, incluidas agencias gubernamentales y a cuentas particulares de personas vinculadas a esas organizaciones.

Storm-0558 no es un grupo del todo conocido en el ecosistema de amenazas. De hecho, Microsoft lo puso en el mapa a partir del caso que dio a conocer esta semana, y sí señaló que tienen “muchos recursos”, además de caracterizarse por atacar agencias de gobierno como blanco preferido. Este medio se contactó con diversas empresas de seguridad informática y analistas: algunos respondieron no tener información, otros prefirieron no hacer declaraciones.

Shobhit Gautam, arquitecto en seguridad de Hacker One, comentó al medio especializado Hackerread que la relación de Storm-0558 con China es una especulación, y que “trabaja con malwares (virus) personalizados como Cigril y Bling con el propósito de hacer espionaje”. Esta es la diferencia específica más grande del grupo: está orientada a inteligencia.

Esto abona la hipótesis de que se trate de un “grupo patrocinado por un Estado”, como se llama a este tipo de hackers. En el posteo de Microsoft, Charlie Bell, un vicepresidente ejecutivo de la compañía, aseguró que “este adversario se especializa en espionaje a partir del acceso no autorizado a sistemas de correo electrónico”. En particular, para “recolección de inteligencia”.

La lectura de mails luego de un compromiso es uno de los métodos más comunes de espionaje en el ecosistema actual de amenazas. “Este tipo de adversarios motivados por el espionaje busca abusar de credenciales para ganar acceso a información sensible en sistemas ajenos”, agregó Bell.